Carteiras de criptomoedas com privacidade à prova de computação quântica uma nova fronteira em segur

No cenário em constante evolução das finanças digitais, a busca por maior segurança sempre esteve na vanguarda. À medida que os métodos criptográficos tradicionais enfrentam ameaças crescentes da computação quântica, uma nova revolução surge no horizonte: as carteiras de criptomoedas com privacidade e resistência quântica. Essas soluções avançadas estão prestes a redefinir a forma como protegemos nossos ativos digitais, garantindo sua segurança em um mundo onde os computadores quânticos estão se tornando cada vez mais viáveis.

A Ameaça Quântica: Uma Preocupação Crescente

A computação quântica, embora ainda em seus estágios iniciais, promete revolucionar o poder computacional. Ao contrário dos computadores clássicos que processam informações em bits, os computadores quânticos usam qubits, permitindo-lhes realizar cálculos complexos em velocidades sem precedentes. Esse potencial salto no poder computacional representa uma ameaça significativa aos sistemas criptográficos atuais. Métodos de criptografia tradicionais, como RSA e ECC (Criptografia de Curva Elíptica), podem se tornar obsoletos com o avanço de algoritmos quânticos como o algoritmo de Shor, capaz de fatorar números grandes e resolver logaritmos discretos de forma eficiente.

O que são carteiras de criptomoedas com privacidade resistente à computação quântica?

As carteiras digitais com proteção contra ataques quânticos e privacidade são soluções inovadoras projetadas para proteger ativos digitais contra as potenciais capacidades de descriptografia de computadores quânticos. Essas carteiras utilizam criptografia pós-quântica, um conjunto de algoritmos seguros contra ataques quânticos. Ao integrar essas técnicas criptográficas avançadas, essas carteiras garantem que, mesmo que os computadores quânticos se tornem comuns, a segurança de seus ativos permaneça intacta.

A ciência por trás da criptografia pós-quântica

A criptografia pós-quântica abrange uma gama de algoritmos criptográficos projetados para serem seguros contra as capacidades potenciais dos computadores quânticos. Algumas das abordagens mais importantes incluem:

Criptografia baseada em reticulados: Este método se baseia na dificuldade dos problemas em reticulados, que são considerados resistentes a ataques quânticos. Sistemas baseados em reticulados são usados para criptografia, assinaturas digitais e protocolos de troca de chaves.

Criptografia baseada em hash: Essa abordagem utiliza funções de hash seguras para criar assinaturas digitais. Árvores de Merkle, um tipo de estrutura baseada em hash, fornecem uma estrutura robusta para transações seguras.

Criptografia baseada em códigos: Utilizando códigos de correção de erros, este método é projetado para ser difícil de decodificar por computadores quânticos. A criptografia de McEliece é um exemplo bem conhecido.

Criptografia Polinomial Multivariada: Esta técnica utiliza sistemas de polinômios multivariados para criar primitivas criptográficas seguras, que são difíceis de resolver até mesmo para computadores quânticos.

Benefícios das carteiras de moedas com privacidade e resistentes a ataques quânticos

Segurança à prova do futuro: Ao adotar algoritmos criptográficos pós-quânticos, essas carteiras garantem que seus ativos digitais estejam protegidos contra futuras ameaças quânticas, proporcionando tranquilidade à medida que a tecnologia avança.

Privacidade aprimorada: carteiras resistentes à computação quântica geralmente incorporam recursos avançados de privacidade, como provas de conhecimento zero e endereços furtivos, para proteger as identidades dos usuários e os detalhes das transações.

Interoperabilidade: Muitas carteiras resistentes à computação quântica são projetadas para serem compatíveis com as redes de criptomoedas existentes, permitindo uma integração perfeita e, ao mesmo tempo, mantendo medidas de segurança avançadas.

Aplicações e casos de uso no mundo real

Carteiras de criptomoedas com privacidade e resistência quântica não são apenas construções teóricas; elas já estão causando um impacto significativo no mundo real. Aqui estão alguns exemplos notáveis:

Segurança em nível empresarial: Grandes corporações e instituições financeiras estão começando a adotar soluções resistentes à computação quântica para proteger dados e transações sensíveis contra potenciais ameaças quânticas.

Finanças pessoais: Os indivíduos estão usando cada vez mais essas carteiras para proteger seus ativos pessoais em criptomoedas, garantindo que eles permaneçam protegidos contra futuros avanços quânticos.

Conformidade regulatória: Governos e órgãos reguladores estão reconhecendo a importância da criptografia resistente à computação quântica, e essas carteiras ajudam as organizações a cumprir as futuras regulamentações relativas à segurança digital.

O Caminho à Frente

O desenvolvimento e a adoção de carteiras de criptomoedas com privacidade e resistência à computação quântica ainda estão em seus estágios iniciais, mas o impulso é inegável. À medida que a computação quântica continua a avançar, a importância dessas carteiras só aumentará. Pesquisadores, desenvolvedores e especialistas em segurança estão trabalhando incansavelmente para aprimorar essas tecnologias e torná-las acessíveis à comunidade em geral.

Na próxima parte, vamos nos aprofundar nos recursos e tecnologias específicos que tornam as carteiras de criptomoedas com privacidade resistente à computação quântica tão eficazes e explorar como você pode começar a usá-las hoje mesmo para proteger seus ativos digitais.

Dando continuidade à nossa exploração das carteiras de criptomoedas com privacidade e resistência quântica, agora voltamos nossa atenção para os recursos e tecnologias específicos que tornam essas soluções tão poderosas. Compreender esses elementos não apenas destacará sua eficácia, mas também mostrará como começar a usá-las para proteger seus ativos digitais em um mundo pós-quântico.

Recursos avançados de carteiras de moedas com privacidade e resistência quântica

Autenticação multifator (MFA):

A segurança é fundamental em qualquer carteira digital, e as carteiras de criptomoedas com proteção contra ataques quânticos geralmente incorporam autenticação multifatorial para adicionar uma camada extra de proteção. Isso pode incluir verificação biométrica (impressão digital ou reconhecimento facial), chaves de segurança físicas (como a YubiKey) e proteção tradicional por senha.

Módulos de segurança de hardware (HSM):

Para reforçar ainda mais a segurança, muitas dessas carteiras utilizam Módulos de Segurança de Hardware (HSMs). Os HSMs são dispositivos físicos especializados que protegem e gerenciam chaves digitais, realizam transações criptográficas seguras e garantem que as operações criptográficas permaneçam protegidas contra ameaças internas e externas.

Enclaves Seguros:

Enclaves seguros são áreas isoladas dentro do hardware ou software de um dispositivo que armazenam informações confidenciais e executam operações criptográficas. Esses enclaves são projetados para serem resistentes a adulterações, garantindo que, mesmo que o restante do sistema seja comprometido, o enclave seguro permaneça intacto.

Tecnologias-chave em carteiras de criptomoedas com privacidade resistente a ataques quânticos

Algoritmos pós-quânticos:

No coração das carteiras de criptomoedas com privacidade resistente à computação quântica estão os algoritmos pós-quânticos. Esses algoritmos criptográficos são projetados para serem seguros contra ataques de computação quântica. Aqui estão alguns dos mais importantes:

Criptografia NTRU: Baseada no problema matemático de encontrar vetores curtos em reticulados, a NTRU é um algoritmo de criptografia rápido e eficiente, resistente a ataques quânticos.

SPHINCS+: Um esquema de assinatura digital baseado em hash e sem estado, o SPHINCS+ foi projetado para ser altamente seguro e eficiente, tornando-o ideal para ambientes com recursos computacionais limitados.

Criptossistema McEliece: Baseado em códigos de correção de erros, o criptossistema McEliece oferece criptografia robusta e é um dos sistemas criptográficos baseados em códigos mais conhecidos.

Provas de conhecimento zero:

As provas de conhecimento zero permitem que uma das partes prove à outra que uma afirmação é verdadeira sem revelar qualquer informação adicional. Essa tecnologia é crucial para manter a privacidade nas transações, pois permite aos usuários comprovar a validade de uma transação sem expor os detalhes da mesma.

Endereços furtivos:

Os endereços furtivos são uma tecnologia que aprimora a privacidade, ocultando o remetente e o destinatário de uma transação. Ao gerar um endereço aleatório e único para cada transação, os endereços furtivos tornam extremamente difícil para terceiros vincularem as transações a um usuário específico, aumentando assim a privacidade e o anonimato.

Como escolher a carteira de moedas ideal com proteção quântica e privacidade.

Ao selecionar uma carteira de criptomoedas com privacidade e resistência quântica, diversos fatores devem orientar sua decisão:

Recursos de segurança:

Procure carteiras que ofereçam recursos de segurança robustos, incluindo autenticação multifatorial, HSMs e enclaves seguros. Esses recursos garantem que seus ativos estejam protegidos contra ameaças quânticas e clássicas.

Compatibilidade:

Certifique-se de que a carteira seja compatível com as criptomoedas que você pretende armazenar. Muitas carteiras resistentes à computação quântica suportam múltiplas criptomoedas, oferecendo flexibilidade e conveniência.

Facilidade de uso:

Embora a segurança seja fundamental, a facilidade de uso é igualmente importante. Escolha uma carteira que seja fácil de usar, com interfaces intuitivas e guias completos para ajudá-lo a navegar por seus recursos.

Reputação e suporte:

Pesquise a reputação da carteira na comunidade de criptomoedas. Procure por avaliações de usuários, opiniões de especialistas e auditorias de segurança independentes. Além disso, considere o nível de suporte ao cliente oferecido, pois isso pode ser fundamental caso você encontre algum problema.

Implementação no mundo real e tendências futuras

Carteiras de criptomoedas com privacidade e resistência quântica já estão sendo implementadas em diversos setores, e espera-se que essa adoção aumente à medida que a tecnologia de computação quântica amadureça. A seguir, algumas tendências atuais e futuras:

Adoção em massa:

À medida que a ameaça da computação quântica se torna mais evidente, é provável que mais indivíduos e organizações adotem soluções resistentes à computação quântica. Espere ver um uso generalizado nos setores bancário, financeiro e governamental.

Integração com a infraestrutura existente:

Carteiras resistentes à computação quântica estão sendo projetadas para se integrarem perfeitamente às redes de criptomoedas existentes e aos sistemas financeiros tradicionais. Essa interoperabilidade facilitará uma transição mais tranquila para a segurança quântica.

Inovação e Pesquisa:

A pesquisa e o desenvolvimento contínuos em criptografia pós-quântica continuarão a refinar e aprimorar essas carteiras. Inovações em algoritmos resistentes à computação quântica e tecnologias de segurança provavelmente levarão a soluções ainda mais robustas e eficientes.

Conclusão

No âmbito da evolução digital, poucos conceitos despertam tanta empolgação e potencial quanto as Redes de Infraestrutura Física Descentralizadas (DePIN) e a consequente corrida pelo ouro da computação. Essa nova e empolgante fronteira promete redefinir os próprios fundamentos de como acessamos e utilizamos recursos computacionais, anunciando uma nova era de inovação e oportunidades.

O Amanhecer de DePIN

No cerne do movimento DePIN está a visão de aproveitar objetos físicos do cotidiano — de smartphones a geladeiras — como nós em uma vasta rede descentralizada. Imagine um mundo onde seus dispositivos do dia a dia contribuem para um ecossistema computacional global, transformando o mundano em extraordinário. Essa mudança de paradigma não se trata apenas de aproveitar dispositivos ociosos; trata-se de democratizar o acesso ao poder computacional, possibilitando um cenário digital mais inclusivo e abrangente.

A mecânica do DePIN

Então, como isso funciona na prática? As redes DePIN funcionam incentivando os proprietários de dispositivos a oferecerem seus recursos ociosos — como poder de processamento, armazenamento e conectividade — para a rede em geral. Esses recursos são então agrupados para formar um poder computacional coletivo que pode ser alugado para usuários e aplicativos que necessitem dele. Esse modelo não apenas otimiza o uso de ativos subutilizados, mas também cria uma infraestrutura resiliente e descentralizada, imune a pontos únicos de falha.

A Corrida do Ouro da Computação

A Corrida do Ouro da Computação é a frenética disputa para aproveitar o imenso potencial do DePIN. Não se trata de uma corrida do ouro comum — não há mineração de metais preciosos. Em vez disso, o objetivo é explorar o poder computacional inexplorado dos dispositivos do dia a dia. Inovadores, empreendedores e entusiastas da tecnologia estão migrando para essa nova fronteira, ansiosos para explorar seu vasto potencial ainda não descoberto.

Por que o DePIN é importante

A importância do DePIN não pode ser subestimada. Trata-se de criar um novo tipo de infraestrutura de internet descentralizada, resiliente e acessível a todos. Eis por que isso é importante:

Descentralização: Ao distribuir recursos computacionais por uma infinidade de dispositivos, as redes DePIN evitam as armadilhas da centralização que afetam a computação em nuvem tradicional. Essa descentralização garante maior segurança, privacidade e resiliência.

Acessibilidade: O DePIN democratiza o acesso à computação para aqueles que, de outra forma, não teriam essa possibilidade. Isso inclui áreas rurais, regiões em desenvolvimento e até mesmo indivíduos com recursos financeiros limitados.

Sustentabilidade: Ao utilizar dispositivos subutilizados, as redes DePIN contribuem para um ecossistema tecnológico mais sustentável. É uma situação vantajosa para todos, onde todos se beneficiam do poder coletivo.

Os participantes no espaço DePIN

Diversas empresas e projetos visionários estão liderando a transformação no espaço DePIN. Vejamos alguns dos principais participantes:

Helium: Pioneira no espaço DePIN, a Helium incentiva os usuários a contribuírem com seus hotspots LoRaWAN para a rede. Esses hotspots atuam como nós, fornecendo cobertura e conectividade para dispositivos IoT.

Sovrin: Com foco na criação de uma rede de identidade descentralizada, a Sovrin utiliza a tecnologia blockchain para capacitar os indivíduos a controlar seus dados pessoais. É um componente essencial do ecossistema DePIN em geral.

Redes Mesh: As redes Mesh são outro elemento crucial, facilitando a interconexão de dispositivos dentro da estrutura DePIN. Elas garantem a transmissão eficiente de dados e o compartilhamento de recursos em toda a rede.

O futuro do DePIN

O futuro da DePIN é brilhante e ilimitado. À medida que mais pessoas e organizações reconhecem seu potencial, a rede crescerá, tornando-se mais robusta e abrangente. Veremos surgir novas aplicações, desde mercados e serviços descentralizados até modelos avançados de IA e aprendizado de máquina executados com o poder coletivo da rede.

O Chamado à Ação

À medida que nos encontramos no limiar desta nova era digital, é essencial reconhecer o potencial transformador do DePIN. Seja você um investidor, um desenvolvedor ou simplesmente um entusiasta da tecnologia, há um papel para você nesta corrida pelo ouro da computação. Envolva-se com o ecossistema DePIN, explore suas possibilidades e contribua para moldar o futuro da infraestrutura descentralizada.

Fiquem ligados para a Parte Dois.

Na segunda parte, vamos nos aprofundar nas complexidades técnicas do DePIN, explorar o cenário regulatório e discutir os potenciais desafios e oportunidades que temos pela frente. Fique ligado para uma análise completa de como o DePIN está prestes a revolucionar a maneira como pensamos sobre recursos computacionais e infraestrutura digital.

Análise detalhada da tecnologia DePIN

Após termos apresentado o contexto na primeira parte, é hora de analisarmos em detalhes as complexidades técnicas que tornam o DePIN tão inovador. Em sua essência, o DePIN aproveita o poder da tecnologia blockchain para criar uma rede descentralizada de infraestrutura física.

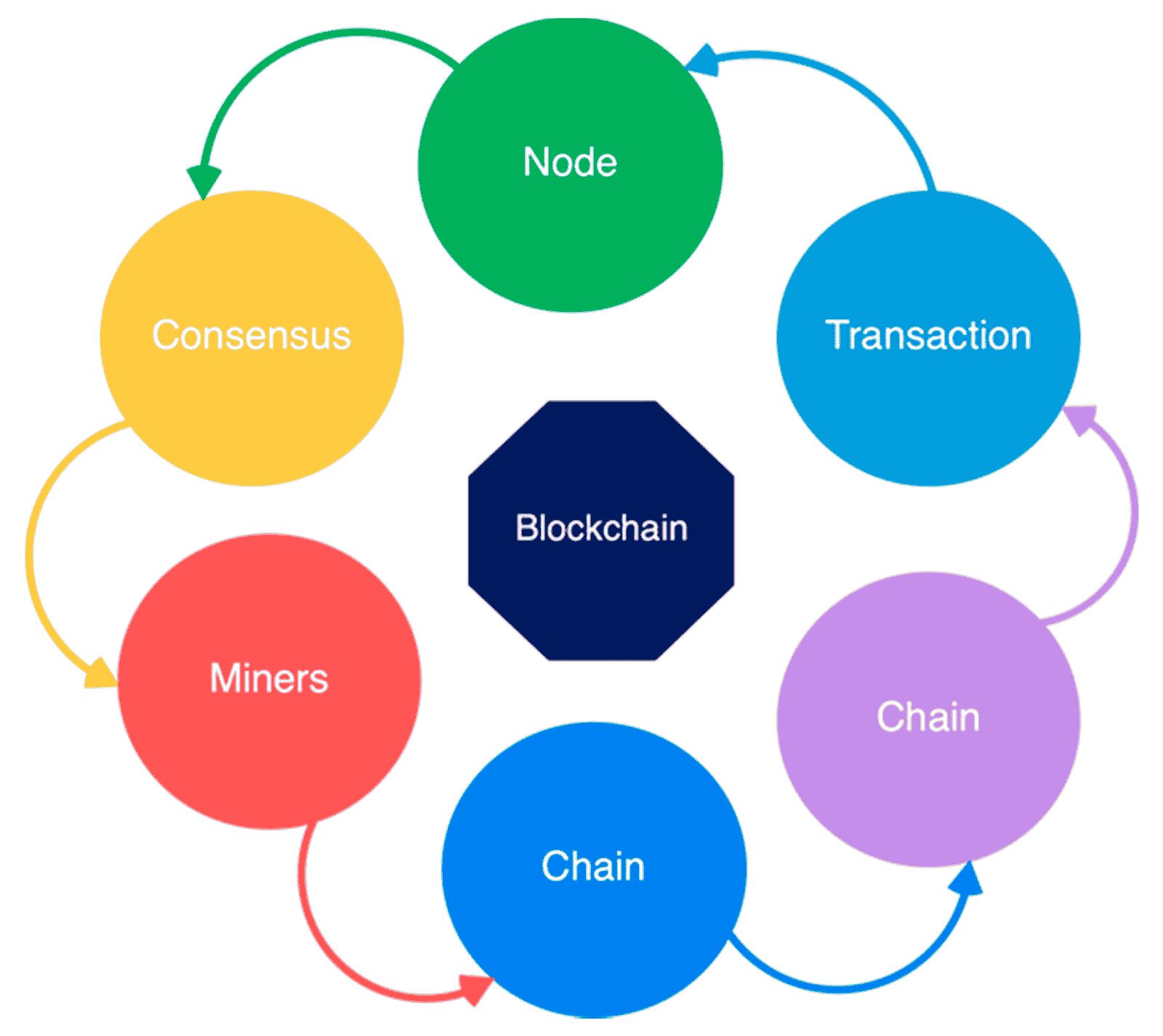

Blockchain e DePIN

A tecnologia blockchain forma a espinha dorsal das redes DePIN, fornecendo a estrutura descentralizada, transparente e segura necessária para gerenciar e incentivar a contribuição de recursos físicos. Veja como funciona:

Contratos inteligentes: Os contratos inteligentes são contratos autoexecutáveis cujos termos são escritos diretamente no código. No DePIN, os contratos inteligentes automatizam o processo de incentivo aos proprietários de dispositivos e o gerenciamento da distribuição de recursos computacionais.

Livro-razão descentralizado: Um livro-razão descentralizado garante que todas as transações e contribuições de recursos sejam registradas de forma transparente e imutável. Essa transparência promove a confiança entre os participantes da rede.

Mecanismos de consenso: Algoritmos de consenso como Proof of Stake (PoS) ou Delegated Proof of Stake (DPoS) garantem que a rede opere de forma estável e segura, validando transações e contribuições de recursos sem a necessidade de uma autoridade central.

Arquitetura de rede

A arquitetura de uma rede DePIN foi projetada para maximizar a eficiência e a resiliência. Veja a seguir uma análise mais detalhada de seus componentes:

Nós: São os dispositivos físicos que contribuem com recursos computacionais. Podem variar de smartphones a dispositivos IoT e até mesmo hardware dedicado. Cada nó é incentivado a participar por meio de recompensas na forma de tokens ou criptomoedas.

Gateways: Os gateways atuam como intermediários entre os nós e a rede mais ampla. Eles gerenciam a transmissão de dados, garantem a conectividade e facilitam a agregação de recursos computacionais.

Interoperabilidade com a Nuvem: As redes DePIN frequentemente se integram a serviços de nuvem tradicionais para fornecer uma combinação perfeita de computação descentralizada e centralizada. Essa abordagem híbrida garante alocação de recursos e desempenho ideais.

Desafios técnicos

Embora o potencial do DePIN seja imenso, vários desafios técnicos precisam ser superados para que ele atinja seu potencial máximo:

Escalabilidade: À medida que a rede cresce, é crucial garantir que ela possa lidar com quantidades crescentes de dados e solicitações computacionais sem comprometer o desempenho.

Interoperabilidade: As redes DePIN precisam interagir perfeitamente com a infraestrutura e as tecnologias existentes para maximizar sua utilidade.

Segurança: Proteger a rede contra ameaças cibernéticas e garantir a integridade dos dados e das transações é de suma importância.

Panorama regulatório

Navegar pelo cenário regulatório é outro aspecto crítico da jornada DePIN. Como acontece com qualquer nova tecnologia, as estruturas regulatórias evoluirão para abordar os aspectos únicos das redes de infraestrutura física descentralizadas.

Privacidade de dados: As regulamentações sobre privacidade e proteção de dados precisarão se adaptar à natureza descentralizada das redes DePIN. Garantir a conformidade e, ao mesmo tempo, manter a transparência é um equilíbrio delicado.

Tributação e incentivos: Os governos podem precisar estabelecer estruturas para tributar os ativos digitais gerados pelas redes DePIN e criar incentivos para encorajar a participação.

Padrões de interoperabilidade: Estabelecer padrões de interoperabilidade entre as redes DePIN e a infraestrutura tradicional será essencial para a sua ampla adoção.

Horizontes Futuros

O futuro do DePIN está repleto de possibilidades. Aqui está uma prévia das potenciais aplicações e inovações que estão por vir:

Mercados descentralizados: Imagine um mercado onde recursos computacionais são comprados e vendidos de forma integrada, democratizando o acesso ao poder computacional para todos.

Inteligência Artificial e Aprendizado de Máquina Avançados: Com o poder computacional coletivo das redes DePIN, a execução de modelos complexos de IA e algoritmos de aprendizado de máquina se tornará mais acessível e econômica.

Cidades Inteligentes: A DePIN pode desempenhar um papel fundamental na criação de cidades inteligentes, fornecendo infraestrutura descentralizada e resiliente para dispositivos IoT e sistemas inteligentes.

Conectividade global: Ao aproveitar dispositivos subutilizados, as redes DePIN podem aprimorar a conectividade global, preenchendo lacunas em áreas rurais e carentes de serviços.

Conclusão

A corrida pelo ouro da computação DePIN é mais do que uma revolução tecnológica; é uma mudança de paradigma que promete remodelar nosso mundo digital. À medida que navegamos pelo terreno técnico e exploramos os horizontes futuros, fica claro que as redes de infraestrutura física descentralizadas detêm a chave para um ecossistema digital mais inclusivo, resiliente e sustentável.

Junte-se à revolução

Seja você um entusiasta de tecnologia, um investidor ou um desenvolvedor, há um lugar para você neste novo e empolgante mundo. Envolva-se com a DePIN, explore seu potencial e contribua para moldar o futuro da infraestrutura descentralizada. A corrida pelo ouro da computação está prestes a começar — junte-se a nós para desvendar suas possibilidades ilimitadas.

Esta exploração abrangente do DePIN e da corrida pelo ouro da computação deve proporcionar uma visão fascinante e aprofundada do futuro da infraestrutura descentralizada.

Interoperabilidade de itens entre jogos usando sua espada em múltiplos metaversos

Desbloqueie seu futuro financeiro construa riqueza a longo prazo com blockchain.